(QNO) - Một phần mềm độc hại mới được gọi là "Slingshot" đã được phát hiện ở khu vực Trung Đông. Phần mềm này tấn công và lây nhiễm nạn nhân thông qua các bộ định tuyến bị tổn hại và có thể chạy trong chế độ hạt nhân, cho phép nó hoàn toàn kiểm soát các thiết bị nạn nhân.

|

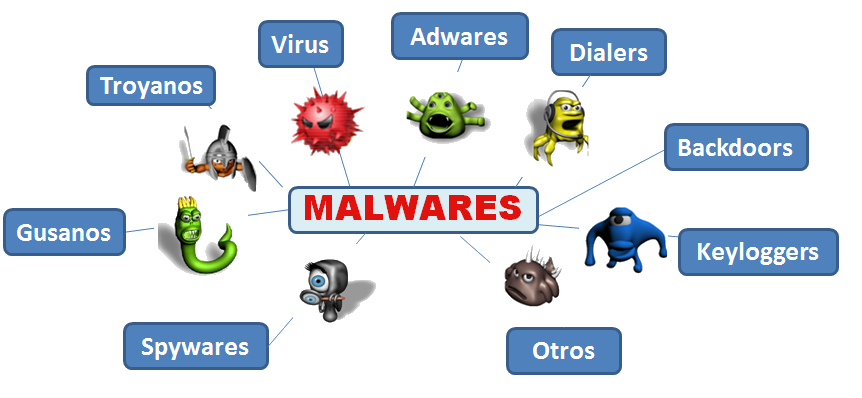

| Minh họa các loại phần mềm độc hại. |

Trang mạng Khaleej Times dẫn báo cáo của Kaspersky Lab cho biết phần mềm độc hại này ít nhất là đã ngấm ngầm hoạt động từ năm 2012, đến tháng 2.2018 mới được phát hiện.

Các nhà nghiên cứu cho biết nhiều kỹ thuật sử dụng trong phần mềm này rất mới lạ, nó cực kỳ hiệu quả trong việc thu thập thông tin bí mật, ẩn lưu lượng truy cập của nó trong các gói dữ liệu đánh dấu mà nó có thể đánh chặn mà không để lại một dấu vết từ truyền thông hàng ngày.

Các hoạt động Slingshot đã được phát hiện sau khi các nhà nghiên cứu tìm thấy một chương trình keylogger đáng ngờ và tạo ra một chữ ký phát hiện hành vi để xem nếu mã đó xuất hiện bất cứ nơi nào khác. Điều này đã kích hoạt một phát hiện mà hóa ra là một máy tính bị nhiễm với một tập tin đáng ngờ bên trong thư mục hệ thống có tên scesrv.dll.

Phân tích các tập tin cho thấy mặc dù xuất hiện hợp pháp, các module scesrv.dll đã bị mã độc hại nhúng vào nó. Vì thư viện này được nạp bởi "services.exe", một quy trình có đặc quyền hệ thống nên thư viện bị nhiễm độc sẽ có được các quyền như nhau. Các nhà nghiên cứu nhận ra rằng kẻ đột nhập đã tìm thấy con đường đi vào cốt lõi của máy tính.

Theo Kaspersky, điều đáng chú ý nhất về Slingshot có lẽ là vector tấn công bất thường của nó. Khi các nhà nghiên cứu phát hiện ra nhiều nạn nhân hơn, họ nhận thấy rằng nhiều người dường như đã bị nhiễm virus thông qua các bộ định tuyến bị tấn công.

Trong các cuộc tấn công này, nhóm đứng sau Slingshot dường như làm thỏa hiệp với các bộ định tuyến và đặt một thư viện liên kết động độc hại bên trong nó, đó thực sự là một trình downloader cho các thành phần độc hại khác. Khi một quản trị viên đăng nhập để định cấu hình router, phần mềm quản lý của router sẽ tải và chạy mô-đun độc hại trên máy tính của quản trị viên. Phương pháp được sử dụng để hack các bộ định tuyến ở nơi đầu tiên vẫn còn chưa biết.

Sau khi lây nhiễm, Slingshot tải một số mô-đun vào thiết bị của nạn nhân, bao gồm cả Cahnadr và GollumApp. Hai mô-đun được kết nối và có thể hỗ trợ lẫn nhau trong việc thu thập thông tin rồi chuyển ra ngoài.

Phân tích cho thấy nó thu thập các ảnh chụp màn hình, dữ liệu bàn phím, dữ liệu mạng, mật khẩu, kết nối USB, hoạt động của máy tính để bàn khác, dữ liệu trên bộ nhớ tạm và nhiều hơn nữa, mặc dù truy cập hạt nhân có nghĩa là nó có thể ăn cắp bất cứ điều gì nó muốn.

Cho đến nay, các nhà nghiên cứu đã chứng kiến khoảng 100 nạn nhân của Slingshot và các mô-đun liên quan của nó, đặt tại Kenya, Yemen, Afghanistan, Libya, Congo, Jordan, Thổ Nhĩ Kỳ, Iraq, Sudan, Somalia và Tanzania.

Hầu hết nạn nhân là cá nhân hơn là các tổ chức, nhưng Kenya và Yemen thì các cơ quan và tổ chức chính phủ cũng bị tấn công.

"Slingshot là một mối đe dọa tinh vi, sử dụng một loạt các công cụ và kỹ thuật, bao gồm các mô-đun chế độ hạt nhân mà ngày nay chỉ được nhìn thấy trong những kẻ săn mồi tiên tiến nhất, đã được khoảng ít nhất sáu năm" - Alexey Shulmin, nhà phân tích phần mềm nguy hiểm của Kaspersky Lab cho biết.

Để tránh bị tấn công như vậy, các nhà nghiên cứu của Kaspersky Lab khuyên nên thực hiện các biện pháp sau:

+ Người sử dụng bộ định tuyến Mikrotik nên nâng cấp lên phiên bản phần mềm mới nhất sớm nhất có thể để đảm bảo bảo vệ chống lại các lỗ hổng được biết đến. Hơn nữa, Mikrotik Winbox không còn tải bất cứ thứ gì từ router đến máy tính của người dùng.

+ Sử dụng giải pháp bảo mật cấp doanh nghiệp đã được chứng minh kết hợp với các công nghệ chống tấn công nhắm mục tiêu và sự đe dọa thông minh.

+ Cung cấp cho nhân viên an ninh quyền truy cập vào các dữ liệu tình báo mới nhất của mối đe dọa, nó sẽ trang bị cho họ các công cụ hữu ích để nghiên cứu tấn công tấn công mục tiêu, như các chỉ số về sự thỏa hiệp (IOC), YARA và báo cáo các nguy cơ tiên tiến.

+ Nếu bạn phát hiện các dấu hiệu đầu tiên của cuộc tấn công được nhắm mục tiêu, hãy xem xét các dịch vụ bảo vệ được quản lý sẽ cho phép bạn phát hiện các mối đe dọa tiên tiến, giảm thời gian ngưng và sắp xếp phản hồi kịp thời.

TẠ XUÂN QUAN